Bài viết này sẽ hướng dẫn cài đặt Apache Tomcat 7 trên Centos 5. Thông tin về Apache Tomcat và những tính năng mới cũng như những cải thiện trong phiên bản 7 có thể tham khảo tại

đây.

Trong bài viết này chúng ta sẽ cài JDK, Apache Tomcat 7 và cấu hình Apache Tomcat tự động chạy lúc Centos khởi động cũng như cấu hình Apache Tomcat chạy dưới quyền người dùng (user) bình thường.

Để bắt đầu chúng ta sẽ cài đặt JDK. Apache Tomcat 7 yêu cầu tối thiểu là JDK 1.6!

Bước 1: Cài đặt JDK

Có thể bỏ qua bước này nếu đã cài phiên JDK tối thiểu mà Apache Tomcat 7 yêu cầu.

Chúng ta sẽ tiến hành tải JDK tại :

đây. Chúng ta tải bản JDK mới nhất, vào thời điểm viết bài này bản JDK mới nhất là : JDK 6 Update 25, tùy vào phiên bản hệ điều hành đang sử dụng để chọn và tải JDK phù hợp. Ở đây do chúng ta đang sử dụng Centos 5 (32bit) nên chúng ta đã tải được bản tập tin : jdk-6u25-linux-i586.bin và lưu nó ở

/root/java/ bây giờ chúng ta sẽ tiến hành cài đặt JDK theo các bước sau :

[root@centos-server java]# mkdir /usr/java/

[root@centos-server java]# cd /usr/java/

[root@centos-server java]# sh /root/java/jdk-6u25-linux-i586.bin

Khi cài đặt thành công chúng ta sẽ nhận được kết quả tương tư như dưới đây:

Java(TM) SE Development Kit 6 successfully installed.

Product Registration is FREE and includes many benefits:

* Notification of new versions, patches, and updates

* Special offers on Oracle products, services and training

* Access to early releases and documentation

Product and system data will be collected. If your configuration

supports a browser, the JDK Product Registration form will

be presented. If you do not register, none of this information

will be saved. You may also register your JDK later by

opening the register.html file (located in the JDK installation

directory) in a browser.

For more information on what data Registration collects and

how it is managed and used, see:

http://java.sun.com/javase/registration/JDKRegistrationPrivacy.html

Press Enter to continue…..

Tiếp đến chúng ta sẽ tiến hành thiết lập biến môi trường JAVA_HOME:

[root@centos-server java]# JAVA_HOME=/usr/java/jdk1.6.0_25/

[root@centos-server java]# export JAVA_HOME

[root@centos-server java]# PATH=$JAVA_HOME/bin:$PATH

[root@centos-server java]# export PATH

Để thiết lập biến JAVA_HOME cho người dùng vĩnh viễn chúng ta có thể thêm những trên vào tập tin ~/.bashrc hay ~/.bash_profile của người dùng và cũng có thể thêm vào /etc/profile để có hiệu lực cho tất cả người dùng. Kiểm tra lại bằng lệnh sau:

[root@centos-server java]# echo $JAVA_HOME

/usr/java/jdk1.6.0_25/

Bước 2: Cài đặt Apache Tomcat

Tải Apache Tomcat phiên bản 7

tại đây.

Chúng ta đã tải và lưu Apache Tomcat 7 vào thư mục /opt/, kế tiếp chúng ta sẽ tiến hành giải nén tập tin Apache Tomcat vừa tải được:

[root@centos-server java]# cd /opt/

[root@centos-server opt]# tar -xvf apache-tomcat-7.0.12.tar.gz

Kết thúc chúng giải nén được Apache Tomcat 7 nằm tại: /opt/apache-tomcat-7.0.12/

Bước 3: Cấu hình Apache Tomcat chạy như một dịch vụ

Để Apache Tomcat có thể dễ dàng Start, Stop, Restart và tự động chạy khi Centos khởi động nên chúng ta tạo đoạn init script như sau:

[root@centos-server opt]# vi /etc/init.d/tomcat

#!/bin/bash

# description: Tomcat Start Stop Restart

# processname: tomcat

# chkconfig: 234 20 80

JAVA_HOME=/usr/java/jdk1.6.0_25

export JAVA_HOME

PATH=$JAVA_HOME/bin:$PATH

export PATH

CATALINA_HOME=/opt/apache-tomcat-7.0.12

case $1 in

start)

sh $CATALINA_HOME/bin/startup.sh

;;

stop)

sh $CATALINA_HOME/bin/shutdown.sh

;;

restart)

sh $CATALINA_HOME/bin/shutdown.sh

sleep 1

sh $CATALINA_HOME/bin/startup.sh

;;

esac

exit 0

Trong đoạn script trên biến CATALINA_HOME phải trỏ về thư mục chứa Apache Tomcat (/opt/apache-tomcat-7.0.12/)

Cấp quyền thực thi cho tập tin /etc/init.d/tomcat :

[root@centos-server opt]# chmod +x /etc/init.d/tomcat

Tiếp tục sử dụng công cụ chkconfig để cấu hình cho Tomcat chạy lúc Centos khởi động ( ở đây ví dụ Tomcat tự động chạy ở runlevel 2,3,4) :

[root@centos-server opt]# chkconfig –add tomcat

[root@centos-server opt]# chkconfig –level 234 tomcat on

Kiểm tra lại:

[root@centos-server opt]# chkconfig –list tomcat

tomcat 0:off 1:off 2:on 3:on 4:on 5:off 6:off

Bây giờ chúng ta sẽ tiến hành Start Apache Tomcat:

[root@centos-server opt]# service tomcat start

Using CATALINA_BASE: /opt/apache-tomcat-7.0.12

Using CATALINA_HOME: /opt/apache-tomcat-7.0.12

Using CATALINA_TMPDIR: /opt/apache-tomcat-7.0.12/temp

Using JRE_HOME: /usr/java/jdk1.6.0_25

Using CLASSPATH: /opt/apache-tomcat-7.0.12/bin/bootstrap.jar:/opt/apache-tomcat-7.0.12/bin/tomcat-juli.jar

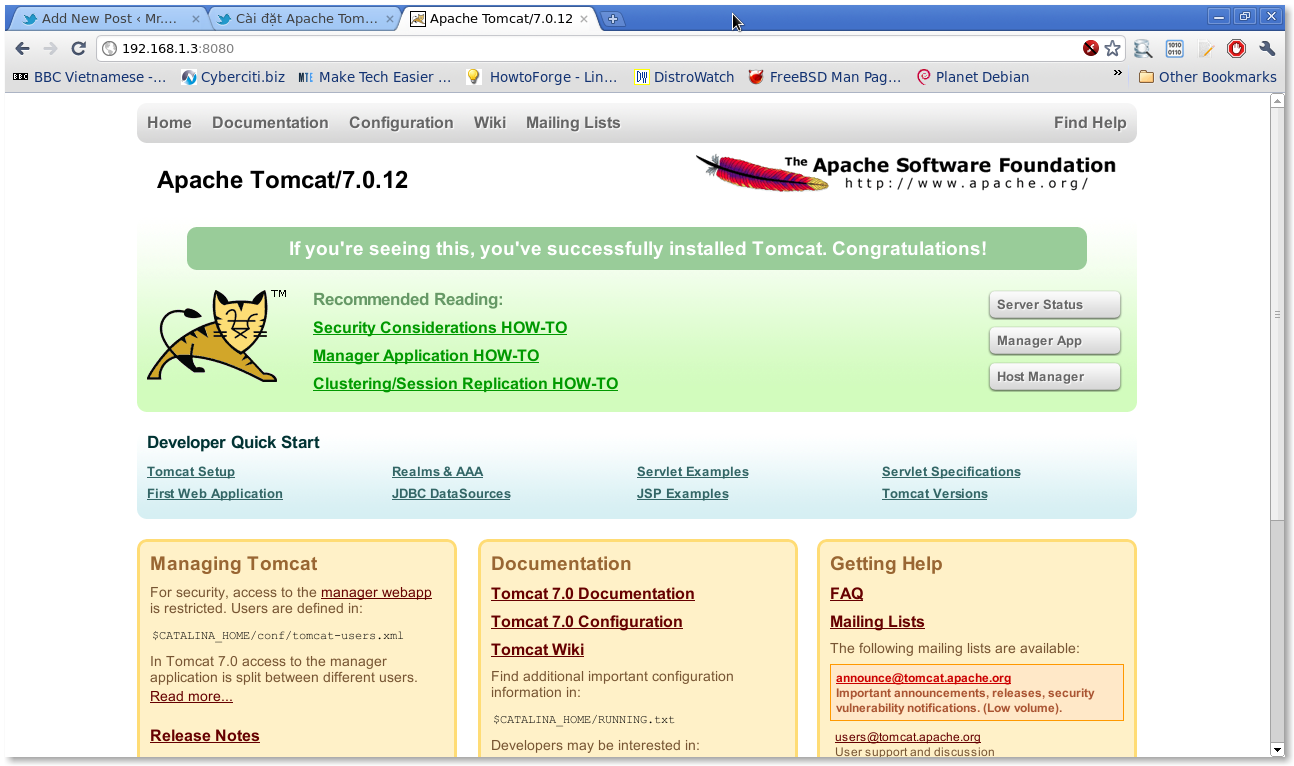

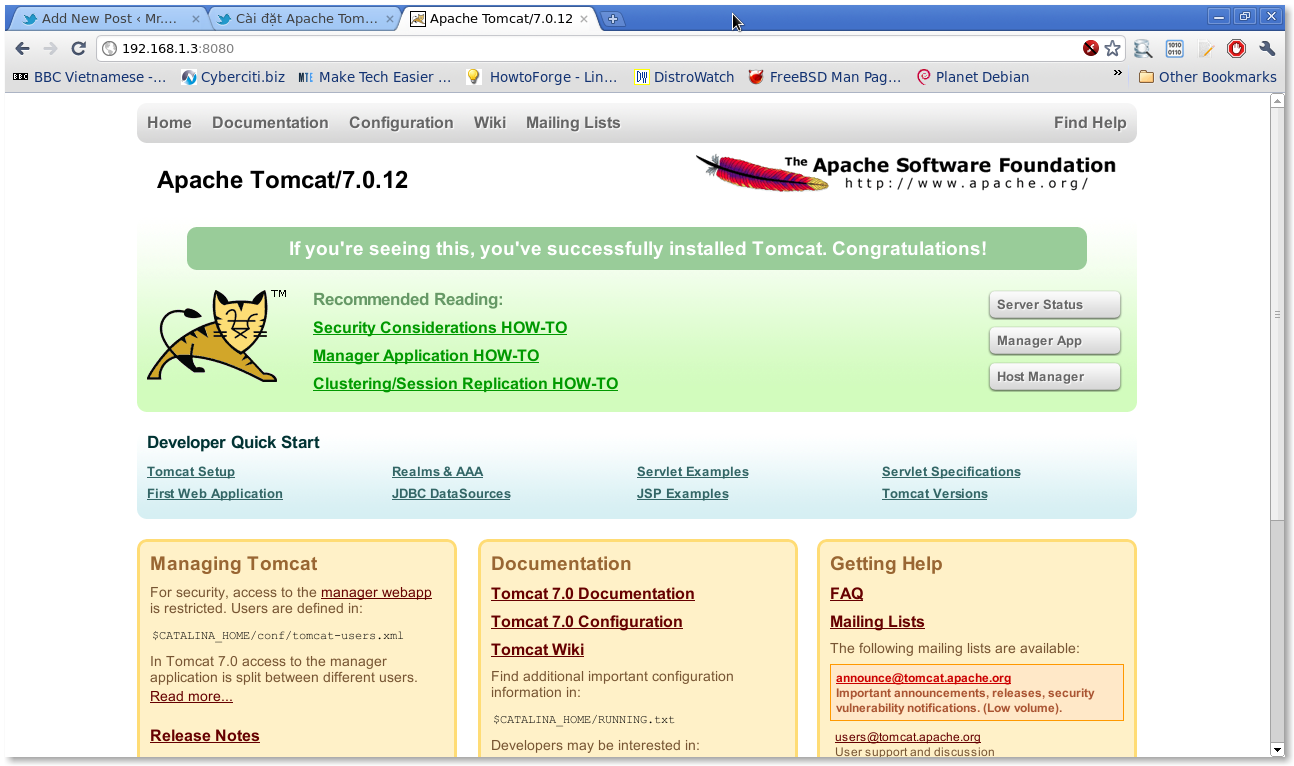

Chúng ta truy cập bằng HTTP vào cổng mặc định 8080 để kiếm tra ( ví dụ http://192.168.1.3:8080). Nếu Apache Tomcat start thành công sẽ nhìn thấy tương tự như sau:

Nếu Apache Tomcat không start được thì vui lòng kiểm tra lỗi tại

/opt/apache-tomcat-7.0.12/logs/catalina.out

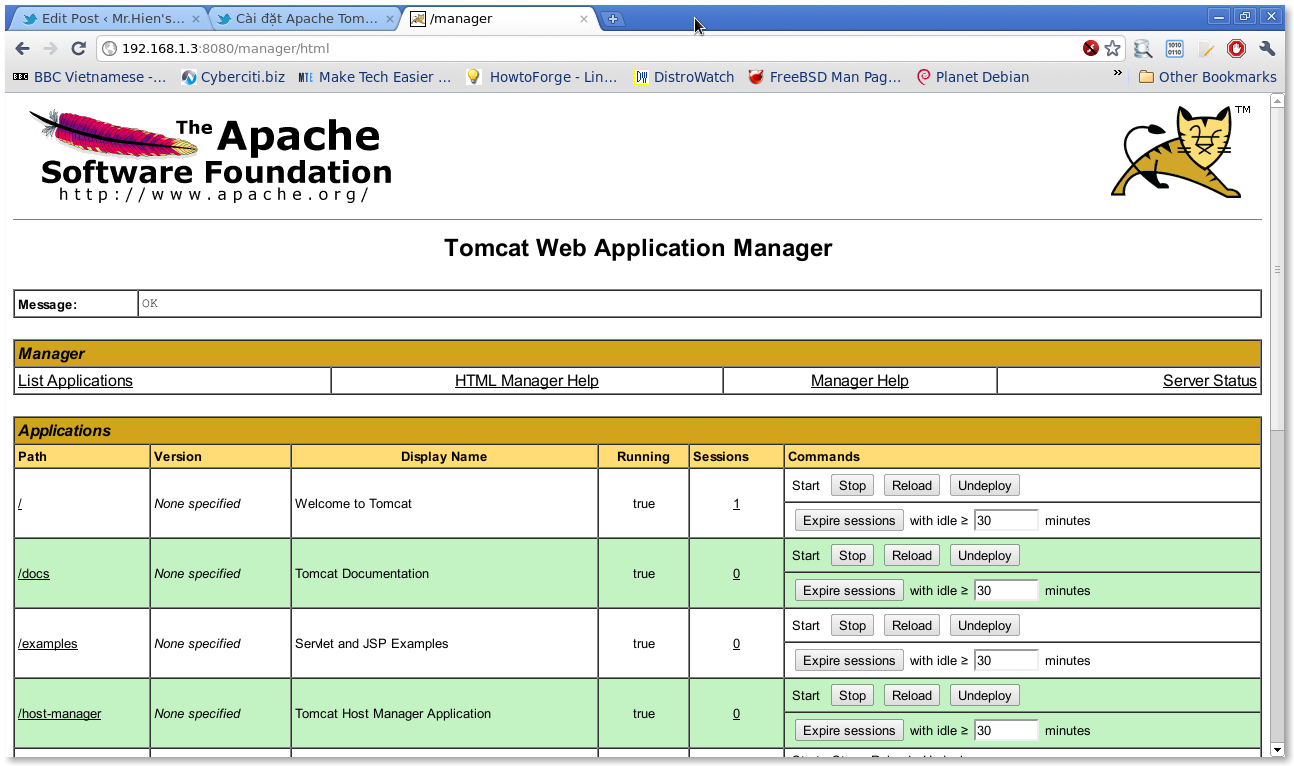

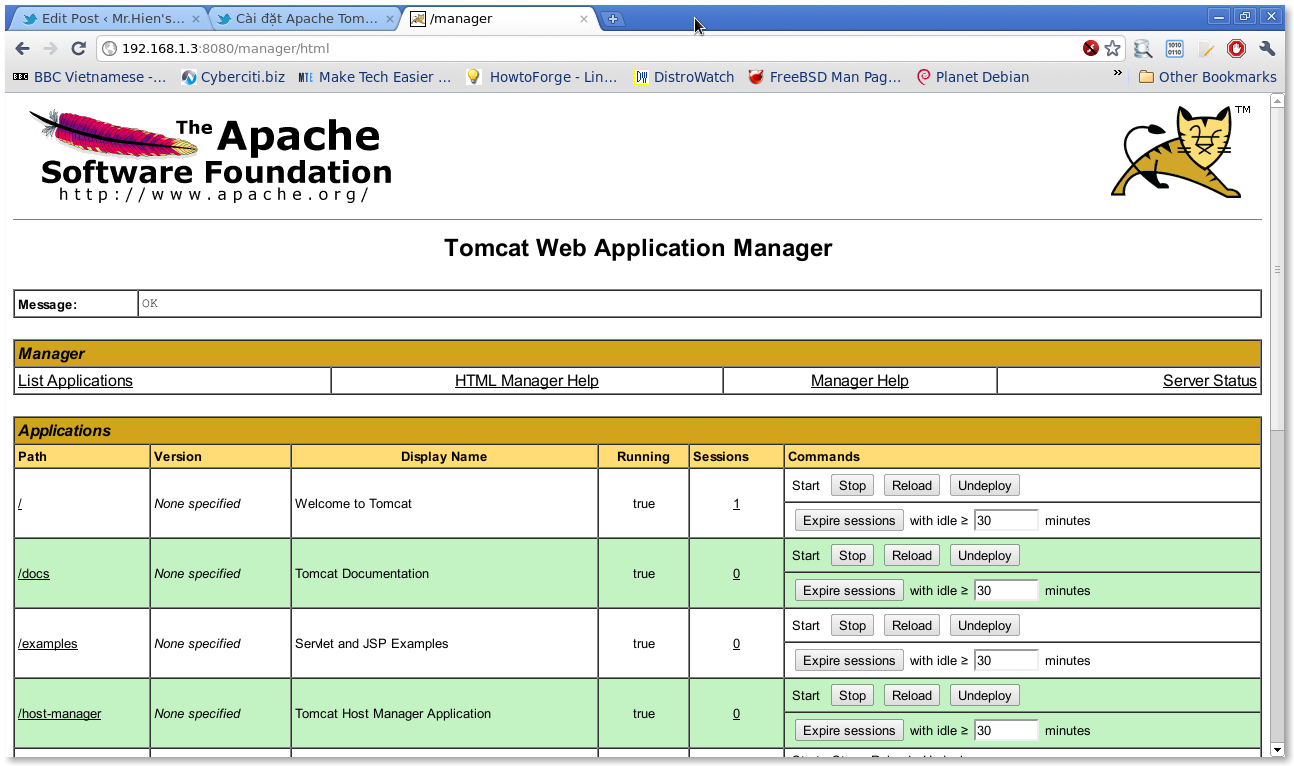

Bước 4: Cấu hình truy cập Tomcat Manager

Vì lí do bảo mật Apache Tomcat 7 không tạo sẵn bất kì người dùng và mật khẩu mặc định nào cho Tomcat Manager. Nếu như chúng ta muốn sử dụng thì chỉnh sửa nội dung tập tin

$CATALINA_HOME/conf/tomcat-users.xml

[root@centos-server /]# vi /opt/apache-tomcat-7.0.12/conf/tomcat-users.xml

Nội dung tập tin tomcat-users.xml

Với role “manager-gui” chúng ta có thể truy cập vào Manager App và Server Status như hình dưới đây:

Apache Tomcat 7 còn có các role khác như : admin-gui, admin-script…

Khi chỉnh sửa tập tin tomcat-users.xml vui lòng restart Apache Tomcat lại để có hiệu lực.

Bước 5: Cấu hình Apache Tomcat chạy dưới quyền người dùng bình thường

Chúng ta tạo người dùng tên “tomcat” và gán quyển thư mục Apache Tomcat cho người dùng “tomcat”:

[root@centos-server /]# useradd -d /opt/apache-tomcat-7.0.12 tomcat

[root@centos-server /]# chown -R tomcat:tomcat /opt/apache-tomcat-7.0.12/

Và tiến hành chỉnh sửa tập tin

/etc/init.d/tomcat thành như sau:

#!/bin/bash

# description: Tomcat Start Stop Restart

# processname: tomcat

# chkconfig: 234 20 80

JAVA_HOME=/usr/java/jdk1.6.0_25

export JAVA_HOME

PATH=$JAVA_HOME/bin:$PATH

export PATH

CATALINA_HOME=/opt/apache-tomcat-7.0.12

case $1 in

start)

/bin/su tomcat $CATALINA_HOME/bin/startup.sh

;;

stop)

/bin/su tomcat sh $CATALINA_HOME/bin/shutdown.sh

;;

restart)

/bin/su tomcat sh $CATALINA_HOME/bin/shutdown.sh

sleep 1

/bin/su tomcat sh $CATALINA_HOME/bin/startup.sh

;;

esac

exit 0

Bước 6: Cấu hình Apache Tomcat chạy cổng 80 với quyền người dùng bình thường

Trong Linux để chạy cổng dưới 1024 thì cần quyền root tuy nhiên chúng ta có thể sử dụng iptables để giải quyển vấn đề này như sau:

[root@centos-server /]# iptables -t nat -A PREROUTING -p tcp -m tcp –dport 80 -j REDIRECT –to-ports 8080

Bài viết đến đây là kết thúc. Mọi đóng góp xin gửi về admin[at]mrhien[dot]info . Xin chân thành cảm ơn.

Nguon Internet.